보안 동향 브리핑

|

SECURITY

DAILY REPORT

Eyeon Security

|

|

|

생성일시: 2026-03-27 00:44

|

|

보안뉴스 (신규 5건)

|

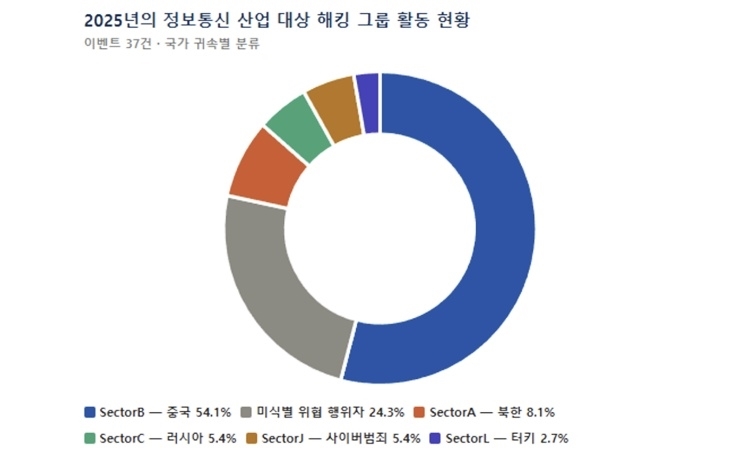

네트워크 장비를 장기 거점으로... 진화하는 해킹 조직의 인프라 침투 공식

수집일: 2026-03-27

NSHC 보고서 발간, 네트워크 장비 및 VPN 취약점 36개 CVE 집중 분석중국계 ‘SectorB’ 공격 과반 차지... 미국, 한국 등 글로벌 ICT 허브 집중 공략Ivanti, Cisco 등 경계 자산 취약점 악용 및 정상 서비스 무기화 뚜렷[보안뉴스 조재호 기자] 2025년 정보통신 산업을 겨냥한 사이버 위협은 단순한 단말기 감염을 넘어 통신망,

|

|

한국씨텍, 90배 줌 포지셔닝 카메라로 장거리 감시 및 특수 환경 영상보안 시장 정조준

수집일: 2026-03-27

고배율 줌 포지셔닝 카메라 기반 장거리 감시IP 카메라 토털 솔루션 공공·특수 환경 시장[보안뉴스 강초희 기자] 한국씨텍은 20여년간 영상보안 산업 한 분야에 집중해 온 전문 기업으로, 제조부터 설치, 유지보수를 아우르는 토털 영상보안 솔루션을 제공하고 있다. 이번 SECON & eGISEC 2026에서는 고배율 줌 포지셔닝 카메라와 IP 카메라 토털 솔루

|

|

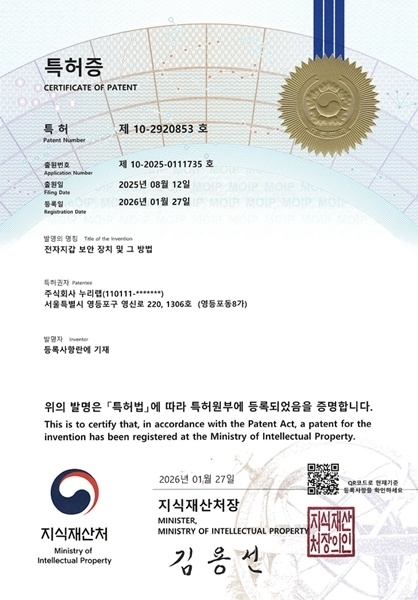

누리랩, Web3 전자지갑 4중 방어막 쳤다... 피싱·사기 사전 차단 특허 획득

수집일: 2026-03-27

URL·지갑 주소·서명·AI 분석 결합한 다층 보안 검증 체계 구현개인키 보호 넘어 ‘연결 및 거래 승인’ 단계의 실질적 위협 선제 대응[보안뉴스 조재호 기자] 누리랩은 블록체인 기반 디지털 자산 환경에서 발생하는 다양한 보안 위협을 사전에 차단할 수 있는 ‘전자지갑 보안 장치 및 그 방법’에 대한 국내 특허를 등록했다고 26일 밝혔다. 이번에 누리랩이 개

|

|

에프에스네트웍스, ‘PTZ·열화상 결합 포지셔닝 카메라 라인업’으로 공공 안전 지킨다

수집일: 2026-03-27

열화상·초저조도 결합 장거리 감시 포지셔닝 카메라공항·산업시설용 산업형 영상보안 장비 라인업[보안뉴스 강초희 기자] 에프에스네트웍스는 IR 내장형 스피드 돔 카메라와 열화상 카메라를 자체 개발·생산하는 영상보안 전문 기업으로, 공항과 산업시설, 지자체 등을 중심으로 장거리 감시용 영상보안 장비를 공급하고 있다.‘SECON & eGISEC 2026’에서 선보

|

|

국회입법조사처 “2025년 해킹 대란, 첨단 기법 아닌 ‘보안 기본기’ 부실 탓”

수집일: 2026-03-27

계정 평문 저장·퇴사자 방치 등 4대 취약 유형 지적... 기업 안일함 꼬집어정부의 사후 조사 관행 비판하며 선제적 예방 위한 ‘SBOM’ 도입 등 공급망 규제 강화 요구[보안뉴스 조재호 기자] 2025년 사이버 침해사고가 전년 대비 26.3% 급증하며 역대 최다를 기록한 가운데, 첨단 해킹 기법보다는 ‘기본 보안 소홀’이 대규모 피해를 키운 주범으로 지목

|

KISA 보안공지 (신규 3건)

|

Citrix 제품 보안 업데이트 권고

수집일: 2026-03-27

□ 개요

o Citrix社는 자사 제품에서 발생하는 취약점을 해결한 보안 업데이트 발표 [1][2]

o 영향받는 버전을 사용 중인 사용자는 해결 방안에 따라 최신 버전으로 업데이트 권고

□ 설명

o NetScaler ADC, NetScaler Gateway에서 발생하는 Out-of-bounds Read 취약점(CVE-2026-3055) [1][3]

o NetScaler ADC, NetScaler Gateway에서 발생하는 Race Condition 취약점(CVE-2026-4368) [1][4]

o NetScaler ADC, NetScaler Gateway에서 발생하는 Improper Restriction of Operations within the Bounds of a Memory Buffer 취약점(CVE-2023-4966) [2][5]

□ 영향을 받는 제품 및 해결 방안

| 취약점 |

제품명 |

영향받는 버전 |

해결 버전 |

| CVE-2026-3055 |

NetScaler ADC |

14.1-60.58 미만 |

14.1-60.58 이상 |

| CVE-2026-3055 |

NetScaler ADC |

13.1-62.23 미만 |

13.1-62.23 이상 |

| CVE-2026-3055 |

NetScaler ADC FIPS |

13.1.37.262 미만 |

13.1.37.262 이상 |

| CVE-2026-3055 |

NetScaler ADC NDcPP |

13.1.37.262 미만 |

13.1.37.262 이상 |

| CVE-2026-3055 |

NetScaler Gateway |

14.1-60.58 미만 |

14.1-60.58 이상 |

| CVE-2026-3055 |

NetScaler Gateway |

13.1-62.23 미만 |

13.1-62.23 이상 |

| CVE-2026-4368 |

NetScaler ADC |

14.1-66.59 미만 |

14.1-66.59 이상 |

| CVE-2026-4368 |

NetScaler Gateway |

14.1-66.59 미만 |

14.1-66.59 이상 |

| CVE-2023-4966 |

NetScaler ADC |

14.1-8.50 미만 |

14.1-8.50 이상 |

| CVE-2023-4966 |

NetScaler ADC |

13.1-49.15 미만 |

13.1-49.15 이상 |

| CVE-2023-4966 |

NetScaler ADC |

13.0-92.19 미만 |

13.0-92.19 이상 |

| CVE-2023-4966 |

NetScaler Gateway |

14.1-8.50 미만 |

14.1-8.50 이상 |

| CVE-2023-4966 |

NetScaler Gateway |

13.1-49.15 미만 |

13.1-49.15 이상 |

| CVE-2023-4966 |

NetScaler Gateway |

13.0-92.19 미만 |

13.0-92.19 이상 |

| CVE-2023-4966 |

NetScaler ADC 13.1-FIPS |

13.1-37.164 미만 |

13.1-37.164 이상 |

| CVE-2023-4966 |

NetScaler ADC 12.1-FIPS |

12.1-55.300 미만 |

12.1-55.300 이상 |

| CVE-2023-4966 |

NetScaler ADC 12.1-NDcPP |

12.1-55.300 미만 |

12.1-55.300 이상 |

※ 하단의 참고 사이트를 확인하여 업데이트 수행 [1][2]

□ 참고사이트

[1] https://support.citrix.com/support-home/kbsearch/article?articleNumber=CTX696300

[2] https://support.citrix.com/support-home/kbsearch/article?articleNumber=CTX579459

[3] https://nvd.nist.gov/vuln/detail/CVE-2026-3055

[4] https://nvd.nist.gov/vuln/detail/CVE-2026-4368

[5] https://nvd.nist.gov/vuln/detail/CVE-2023-4966

□ 문의사항

o 한국인터넷진흥원 인터넷침해대응센터 : 국번없이 118

□ 작성 : 위협대응단 AI취약점대응팀

|

|

|

TP-Link 제품 보안 업데이트 권고

수집일: 2026-03-27

□ 개요

o TP-Link社는 자사 제품에서 발생하는 취약점을 해결한 보안 업데이트 발표 [1]~[29]

o 영향을 받는 버전을 사용 중인 사용자는 해결 방안에 따라 최신 버전으로 업데이트 권고

□ 설명

o TP-Link 제품에서 발생하는 Path Traversal 취약점(CVE-2015-3035) [1]

o TP-Link TL-WA855RE에서 발생하는 Missing Authentication for Critical Function 취약점(CVE-2020-24363) [2]

o TP-Link TL-WR940N V2/V4, TL-WR841N V8/V10, TL-WR740N V1/V2에서 발생하는 Command Injection 취약점(CVE-2023-33538) [3]

o TP-Link TL-WR841N에서 발생하는 Authentication Bypass by Spoofing 취약점(CVE-2023-50224) [4]

o TP-Link Archer NX200, NX210, NX500, NX600에서 발생하는 Missing Authentication for Critical Function 취약점(CVE-2025-15517) [5]

o TP-Link Archer NX200, NX210, NX500, NX600에서 발생하는 OS Command Injection 취약점(CVE-2025-15518) [6]

o TP-Link Archer NX200, NX210, NX500, NX600에서 발생하는 OS Command Injection 취약점(CVE-2025-15519) [7]

o TP-Link Archer NX200, NX210, NX500, NX600에서 발생하는 Use of Hard-coded Cryptographic Key 취약점(CVE-2025-15605) [8]

□ 영향을 받는 제품 및 해결 방안

| 취약점 |

제품명 |

영향받는 버전 |

해결 버전 |

| CVE-2015-3035 |

Archer C5 V1.20 |

150317 미만 |

150317 이상 |

| CVE-2015-3035 |

Archer C7 V2 |

150304 미만 |

150304 이상 |

| CVE-2015-3035 |

Archer C8 V1 |

150316 미만 |

150316 이상 |

| CVE-2015-3035 |

Archer C9 V1 |

150302 미만 |

150302 이상 |

| CVE-2015-3035 |

TL-WDR3500 V1 |

150302 미만 |

150302 이상 |

| CVE-2015-3035 |

TL-WDR3600 V1 |

150302 미만 |

150302 이상 |

| CVE-2015-3035 |

TL-WDR4300 V1 |

150302 미만 |

150302 이상 |

| CVE-2015-3035 |

TL-WR740N V5 |

150312 미만 |

150312 이상 |

| CVE-2015-3035 |

TL-WR741ND V5 |

150312 미만 |

150312 이상 |

| CVE-2015-3035 |

TL-WR841N V9 |

150310 미만 |

150310 이상 |

| CVE-2015-3035 |

TL-WR841N V10 |

150310 미만 |

150310 이상 |

| CVE-2015-3035 |

TL-WR841ND V9 |

150310 미만 |

150310 이상 |

| CVE-2015-3035 |

TL-WR841ND V10 |

150310 미만 |

150310 이상 |

| CVE-2020-24363 |

TL-WA855RE V5 |

200731 미만 |

1.0.13 Build 231115 이상 |

| CVE-2023-33538 |

TL-WR740N V1 |

100603 미만 |

100603 이상 |

| CVE-2023-33538 |

TL-WR740N V2 |

100910 미만 |

100910 이상 |

| CVE-2023-33538 |

TL-WR841N V8 |

170210 미만 |

170210 이상 |

| CVE-2023-33538 |

TL-WR841N V10 |

200325 미만 |

200325 이상 |

| CVE-2023-33538 |

TL-WR940N V2 |

150311 미만 |

150311 이상 |

| CVE-2023-33538 |

TL-WR940N V4 |

160620 미만 |

160620 이상 |

| CVE-2023-50224 |

TL-WR841N V12 |

3.16.9 Build 200409 |

230317 이상 |

| CVE-2025-15517 |

Archer NX200 V1 |

1.8.0 Build 260311 미만 |

1.8.0 Build 260311 이상 |

| CVE-2025-15517 |

Archer NX200 V2 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15517 |

Archer NX200 V2.20 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15517 |

Archer NX200 V3 |

1.3.0 Build 260309 미만 |

1.3.0 Build 260309 이상 |

| CVE-2025-15517 |

Archer NX210 V2 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15517 |

Archer NX210 V2.20 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15517 |

Archer NX210 V3 |

1.3.0 Build 260309 미만 |

1.3.0 Build 260309 이상 |

| CVE-2025-15517 |

Archer NX500 V1 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15517 |

Archer NX500 V2 |

1.4.0 Build 251118 미만 |

1.4.0 Build 251118 이상 |

| CVE-2025-15517 |

Archer NX600 V1 |

1.4.0 Build 260311 미만 |

1.4.0 Build 260311 이상 |

| CVE-2025-15517 |

Archer NX600 V2 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15517 |

Archer NX600 V3 |

1.3.0 Build 260309 미만 |

1.3.0 Build 260309 이상 |

| CVE-2025-15518 |

Archer NX200 V1 |

1.8.0 Build 260311 미만 |

1.8.0 Build 260311 이상 |

| CVE-2025-15518 |

Archer NX200 V2 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15518 |

Archer NX200 V2.20 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15518 |

Archer NX200 V3 |

1.3.0 Build 260309 미만 |

1.3.0 Build 260309 이상 |

| CVE-2025-15518 |

Archer NX210 V2 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15518 |

Archer NX210 V2.20 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15518 |

Archer NX210 V3 |

1.3.0 Build 260309 미만 |

1.3.0 Build 260309 이상 |

| CVE-2025-15518 |

Archer NX500 V1 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15518 |

Archer NX500 V2 |

1.4.0 Build 251118 미만 |

1.4.0 Build 251118 이상 |

| CVE-2025-15518 |

Archer NX600 V1 |

1.4.0 Build 260311 미만 |

1.4.0 Build 260311 이상 |

| CVE-2025-15518 |

Archer NX600 V2 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15518 |

Archer NX600 V3 |

1.3.0 Build 260309 미만 |

1.3.0 Build 260309 이상 |

| CVE-2025-15519 |

Archer NX200 V1 |

1.8.0 Build 260311 미만 |

1.8.0 Build 260311 이상 |

| CVE-2025-15519 |

Archer NX200 V2 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15519 |

Archer NX200 V2.20 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15519 |

Archer NX200 V3 |

1.3.0 Build 260309 미만 |

1.3.0 Build 260309 이상 |

| CVE-2025-15519 |

Archer NX210 V2 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15519 |

Archer NX210 V2.20 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15519 |

Archer NX210 V3 |

1.3.0 Build 260309 미만 |

1.3.0 Build 260309 이상 |

| CVE-2025-15519 |

Archer NX500 V1 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15519 |

Archer NX500 V2 |

1.4.0 Build 251118 미만 |

1.4.0 Build 251118 이상 |

| CVE-2025-15519 |

Archer NX600 V1 |

1.4.0 Build 260311 미만 |

1.4.0 Build 260311 이상 |

| CVE-2025-15519 |

Archer NX600 V2 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15519 |

Archer NX600 V3 |

1.3.0 Build 260309 미만 |

1.3.0 Build 260309 이상 |

| CVE-2025-15605 |

Archer NX200 V1 |

1.8.0 Build 260311 미만 |

1.8.0 Build 260311 이상 |

| CVE-2025-15605 |

Archer NX200 V2 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15605 |

Archer NX200 V2.20 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15605 |

Archer NX200 V3 |

1.3.0 Build 260309 미만 |

1.3.0 Build 260309 이상 |

| CVE-2025-15605 |

Archer NX210 V2 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15605 |

Archer NX210 V2.20 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15605 |

Archer NX210 V3 |

1.3.0 Build 260309 미만 |

1.3.0 Build 260309 이상 |

| CVE-2025-15605 |

Archer NX500 V1 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15605 |

Archer NX500 V2 |

1.4.0 Build 251118 미만 |

1.4.0 Build 251118 이상 |

| CVE-2025-15605 |

Archer NX600 V1 |

1.4.0 Build 260311 미만 |

1.4.0 Build 260311 이상 |

| CVE-2025-15605 |

Archer NX600 V2 |

1.3.0 Build 260311 미만 |

1.3.0 Build 260311 이상 |

| CVE-2025-15605 |

Archer NX600 V3 |

1.3.0 Build 260309 미만 |

1.3.0 Build 260309 이상 |

※ 하단의 참고 사이트를 확인하여 업데이트 수행 [9]~[29]

□ 참고사이트

[1] https://nvd.nist.gov/vuln/detail/CVE-2015-3035

[2] https://nvd.nist.gov/vuln/detail/CVE-2020-24363

[3] https://nvd.nist.gov/vuln/detail/CVE-2023-33538

[4] https://nvd.nist.gov/vuln/detail/CVE-2023-50224

[5] https://nvd.nist.gov/vuln/detail/CVE-2025-15517

[6] https://nvd.nist.gov/vuln/detail/CVE-2025-15518

[7] https://nvd.nist.gov/vuln/detail/CVE-2025-15519

[8] https://nvd.nist.gov/vuln/detail/CVE-2025-15605

[9] http://www.tp-link.com/en/download/Archer-C5_V1.20.html#Firmware

[10] http://www.tp-link.com/en/download/Archer-C7_V2.html#Firmware

[11] http://www.tp-link.com/en/download/Archer-C8_V1.html#Firmware

[12] http://www.tp-link.com/en/download/Archer-C9_V1.html#Firmware

[13] http://www.tp-link.com/en/download/TL-WDR3500_V1.html#Firmware

[14] http://www.tp-link.com/en/download/TL-WDR3600_V1.html#Firmware

[15] http://www.tp-link.com/en/download/TL-WDR4300_V1.html#Firmware

[16] http://www.tp-link.com/en/download/TL-WR740N_V5.html#Firmware

[17] http://www.tp-link.com/en/download/TL-WR741ND_V5.html#Firmware

[18] http://www.tp-link.com/en/download/TL-WR841N_V9.html#Firmware

[19] http://www.tp-link.com/en/download/TL-WR841ND_V9.html#Firmware

[20] https://www.tp-link.com/uy/support/download/tl-wr841n/v10/#Firmware

[21] https://www.tp-link.com/uy/support/download/tl-wr841nd/v10/#Firmware

[22] https://www.tp-link.com/us/support/download/tl-wa855re/#Firmware

[23] https://www.tp-link.com/us/support/faq/3562/

[24] https://www.tp-link.com/en/support/download/tl-wr841n/v12/#Firmware

[25] https://www.tp-link.com/en/support/download/archer-nx200/#Firmware

[26] https://www.tp-link.com/en/support/download/archer-nx210/#Firmware

[27] https://www.tp-link.com/en/support/download/archer-nx500/#Firmware

[28] https://www.tp-link.com/en/support/download/archer-nx600/#Firmware

[29] https://www.tp-link.com/us/support/faq/5027/

□ 문의사항

o 한국인터넷진흥원 사이버민원센터 : 국번없이 118

□ 작성 : 위협대응단 AI취약점대응팀

|

|

|

美 CISA 발표 주요 Exploit 정보공유(Update. 2026-03-25)

수집일: 2026-03-27

현재 자주 악용되고 있는 취약점 목록으로, 취약한 버전의 SW를 사용 중인 경우 긴급 패치를 권고 드립니다.

* 참조 링크 : https://www.cisa.gov/known-exploited-vulnerabilities-catalog

| cveID | vendorProject | vulnerabilityName | dateAdded | shortDescription | requiredAction | dueDate |

|---|

| CVE-2026-33017 | Langflow | Langflow Code Injection Vulnerability | 2026-03-25 | Langflow contains a code injection vulnerability that could allow building public flows without requiring authentication. | Apply mitigations per vendor instructions, follow applicable BOD 22-01 guidance for cloud services, or discontinue use of the product if mitigations are unavailable. | 2026-04-08 |

|

|

|

|

|

본 메일은 시스템에 의해 자동으로 수집 및 발송된 보안 동향 모니터링 리포트입니다.

|

|

|