보안 동향 브리핑

|

SECURITY

DAILY REPORT

Eyeon Security

|

|

|

생성일시: 2026-04-06 01:32

|

|

보안뉴스 (신규 5건)

|

[부고] 권대성 국가보안기술연구소 연구위원 부친상

수집일: 2026-04-06

△내용: 권대성 국가보안기술연구소 연구위원 부친상△고인: 故 권임하님 (향년 83세)△빈소: 원광대학교병원 장례문화원 305호(특실)△발인: 2026년 4월 7일(화) 07시 20분△장지: 익산하늘공원[한세희 기자(hahn@boannews.com)]<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

|

|

LG유플러스, 유심 교체 사전 안내 박차... 안내 문자 1068만건 발송

수집일: 2026-04-06

13일 전 고객 대상 유심 업데이트 및 무료 교체 시작유심 교체보다 간편한 유심 업데이트 방식 관심 증가 [보안뉴스 한세희 기자] LG유플러스는 13일 시작하는 전 고객 대상 유심 업데이트 및 무료 교체에 앞서, 전체 고객의 64.1%에 해당하는 약 1068만건의 고객 안내 문자를 발송했다고 5일 밝혔다.LG유플러스는 지난달 30일부터 고객들에게 유심 업데

|

|

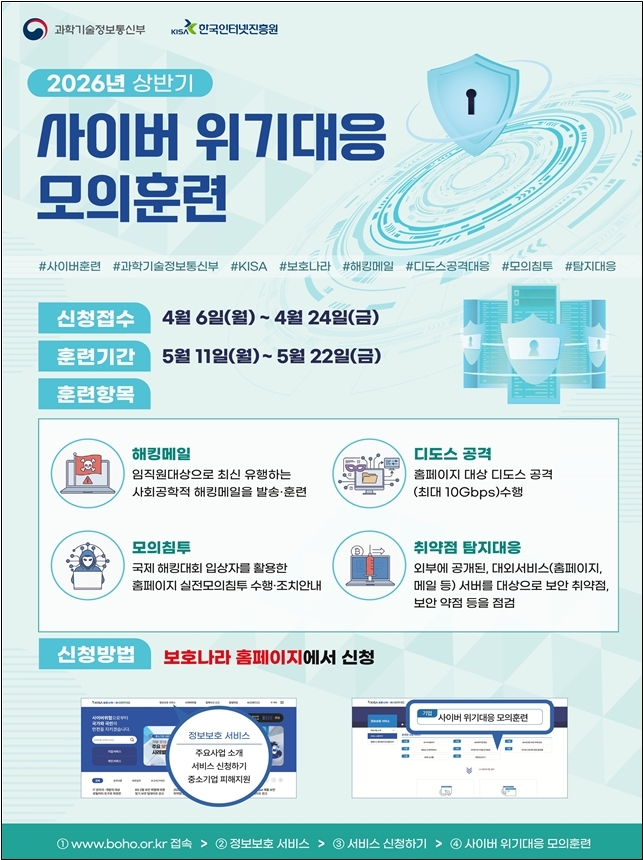

AI 기반 사이버 보안 위협 맞서려면? 상반기 사이버 위기대응 모의훈련 실시

수집일: 2026-04-06

6-24일 상반기 훈련 참여기업 모집해킹메일 발송, DDoS 공격, 모의침투 등 훈련 실시 [보안뉴스 한세희 기자] 정부가 지능화되는 사이버 보안 위협에 맞설 기업 역량을 높이기 위한 사이버 위기대응 훈련을 실시한다. 과학기술정보통신부(부총리 겸 장관 배경훈)와 한국인터넷진흥원(KISA, 원장 이상중)은 6-24일 ‘2026년 상반기 사이버 위기대응 모

|

|

세계적 장난감 기업 하스브로, 사이버 공격으로 시스템 마비

수집일: 2026-04-06

시스템 외부 무단 접근 발견, 당국에 신고고부가 IP 자산 보유 엔터테인먼트 기업 노린 위협 고조[보안뉴스 김형근 기자] 글로벌 완구 거인 해즈브로(Hasbro)가 최근 발생한 사이버 공격으로 제품 배송 및 주문 처리 능력에 심각한 타격을 입었다고 밝혔다.이 회사는 최근 미국 증권거래위원회(SEC)에 제출한 보고서에서 지난달 28일 IT 팀이 시스템에 대한

|

|

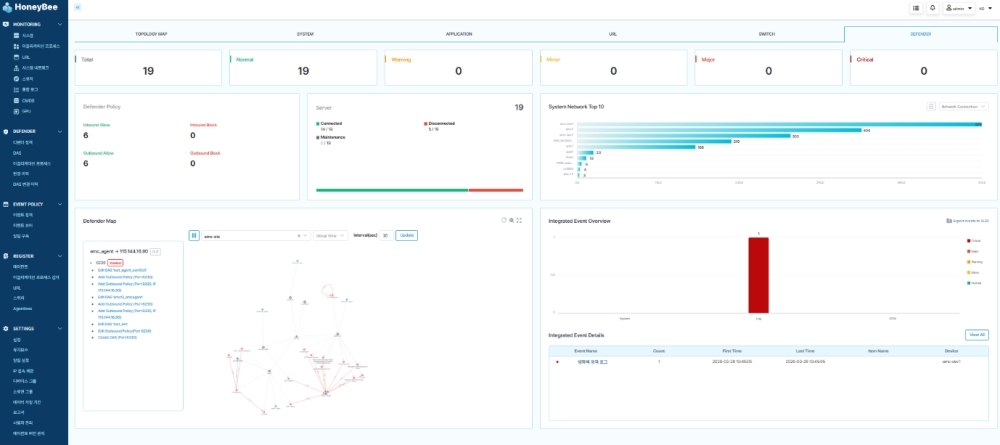

에이엠씨랩, 횡적 이동 방지 솔루션 ‘허니비’로 시장 공략... 시스템 부하, 인력 부담 줄여

수집일: 2026-04-06

엄격해진 규제, 인력 부족... 보안 업계 이중고설치, 운영 단순화로 가시성 확보, 대응 속도 개선... 금융, 통신 등 분야 테스트 진행 중 [보안뉴스 한세희 기자] 시스템 부담을 덜면서 악성코드의 시스템 내 횡적 이동을 막을 수 있는 솔루션이 등장해 눈길을 끈다. 에이엠씨랩(대표 김동일)은 시스템 부하를 최소화하면서 설치와 운영이 단순한 횡적 이동 방지

|

KISA 보안공지 (신규 4건)

|

Oracle 제품 보안 업데이트 권고

수집일: 2026-04-06

□ 개요

o Oracle社는 자사 제품에서 발생하는 취약점을 해결한 보안 업데이트 발표 [1]

o 영향받는 버전을 사용 중인 사용자는 해결 방안에 따라 최신 버전으로 업데이트 권고

□ 설명

o Oracle WebLogic Server Proxy Plug-in for Apache HTTP Server, WebLogic Server Proxy Plug-in for IIS에서 발생하는 Improper Input Validation 취약점(CVE-2026-21962) [1][2]

□ 영향을 받는 제품 및 해결 방안

| 취약점 |

제품명 |

영향받는 버전 |

해결 버전 |

| CVE-2026-21962 |

WebLogic Server Proxy Plug-in for Apache HTTP Server |

12.2.1.4.0 |

January 2026 Critical Patch Update 적용 |

| CVE-2026-21962 |

WebLogic Server Proxy Plug-in for Apache HTTP Server |

14.1.1.0.0 |

January 2026 Critical Patch Update 적용 |

| CVE-2026-21962 |

WebLogic Server Proxy Plug-in for Apache HTTP Server |

14.1.2.0.0 |

January 2026 Critical Patch Update 적용 |

| CVE-2026-21962 |

WebLogic Server Proxy Plug-in for IIS |

12.2.1.4.0 |

January 2026 Critical Patch Update 적용 |

※ 하단의 참고 사이트를 확인하여 업데이트 수행 [1]

□ 참고사이트

[1] https://www.oracle.com/security-alerts/cpujan2026.html

[2] https://nvd.nist.gov/vuln/detail/CVE-2026-21962

□ 문의사항

o 한국인터넷진흥원 사이버민원센터 : 국번없이 118

□ 작성 : 위협대응단 AI취약점대응팀

|

|

|

Cisco 제품 보안 업데이트 권고

수집일: 2026-04-06

|

|

Linux 제품 보안 업데이트 권고

수집일: 2026-04-06

|

|

美 CISA 발표 주요 Exploit 정보공유(Update. 2026-04-02)

수집일: 2026-04-06

□ 개요

o 美 CISA에서 현재 자주 악용되고 있는 취약점 목록 발표 [1]

o 영향을 받는 버전을 사용 중인 사용자는 해결 방안에 따라 최신 버전으로 업데이트 권고 □ 영향을 받는 제품 | CVE | 제조사 | 취약점 | 내용 | 조치사항 |

|---|

| CVE-2026-3502 | TrueConf | TrueConf Client Download of Code Without Integrity Check Vulnerability | TrueConf Client contains a download of code without integrity check vulnerability. An attacker who is able to influence the update delivery path can substitute a tampered update payload. If the payload is executed or installed by the updater, this may result in arbitrary code execution in the context of the updating process or user. | Apply mitigations per vendor instructions, follow applicable BOD 22-01 guidance for cloud services, or discontinue use of the product if mitigations are unavailable. |

※ 하단의 참고 사이트를 확인하여 업데이트 수행 [1] □ 참고사이트

[1] https://www.cisa.gov/known-exploited-vulnerabilities-catalog □ 작성 : 위협대응단 AI취약점대응팀 |

|

|

|

본 메일은 시스템에 의해 자동으로 수집 및 발송된 보안 동향 모니터링 리포트입니다.

|

|

|